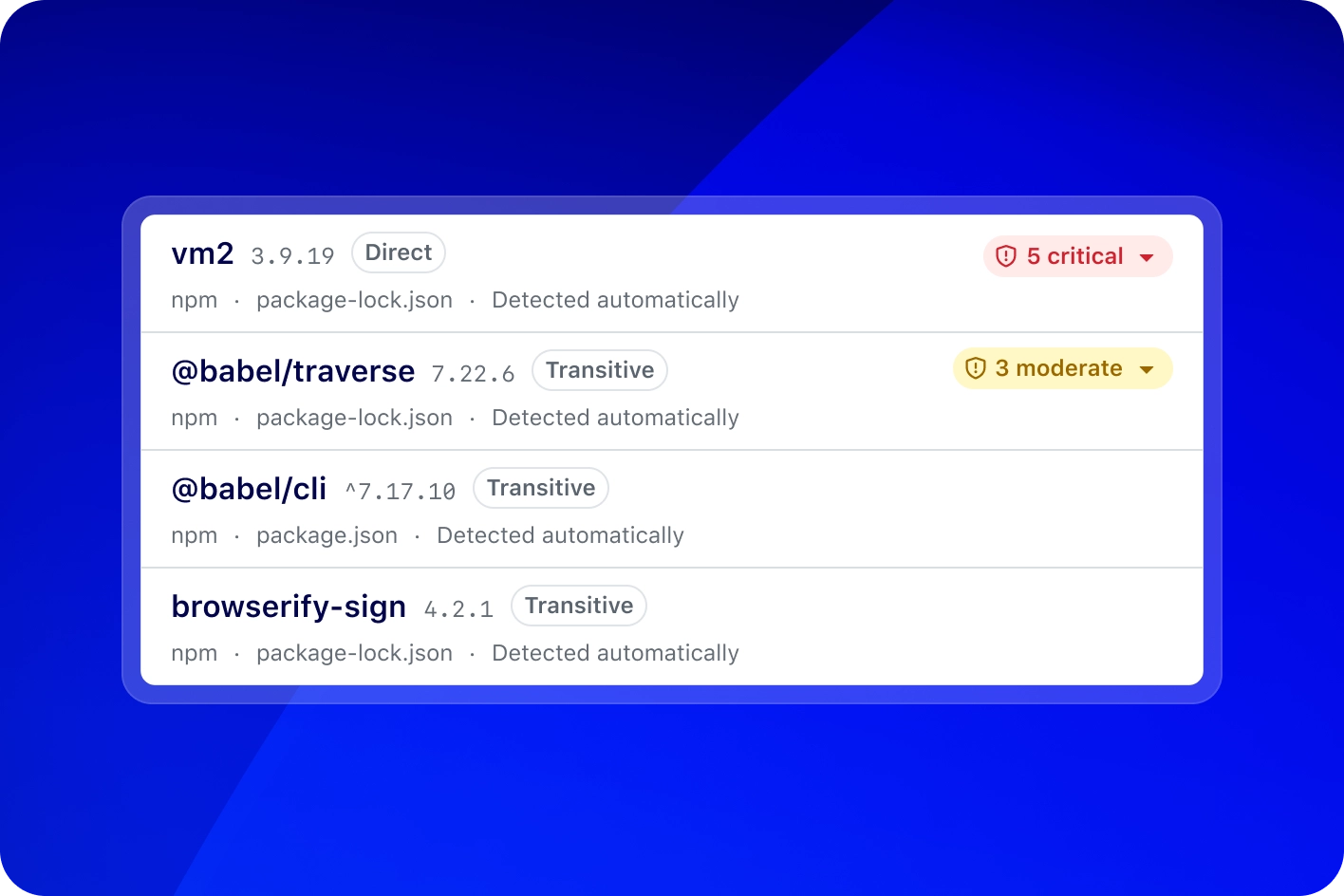

Erkenne kritische Risiken schneller dank EPSS-Bewertungen und automatischer Benachrichtigungen. Erfasse Abhängigkeiten und abhängige Komponenten – einschließlich transitiver – mit SBOMs per Mausklick.

Sichere deine Softwarelieferkette

Bewältige Open-Source-Risiken mit der GitHub-Lieferkettensicherheit. Erkenne und behebe Bedrohungen frühzeitig durch automatisierte Scans, Updates und die Durchsetzung von Richtlinien – so bleibt deine Software widerstandsfähig.

Sichere deine Abhängigkeiten

Erkenne Schwachstellen automatisch und erhalte zuverlässige Updates mit Dependabot.

Konzentriere dich auf das Wesentliche

Dependabot zeigt dir anhand der Ausnutzungswahrscheinlichkeit, der Schweregradbewertungen und der Triage-Regeln zuerst die wichtigsten 10 % deiner kritischsten Warnmeldungen an.

Verteile, was du entwickelst

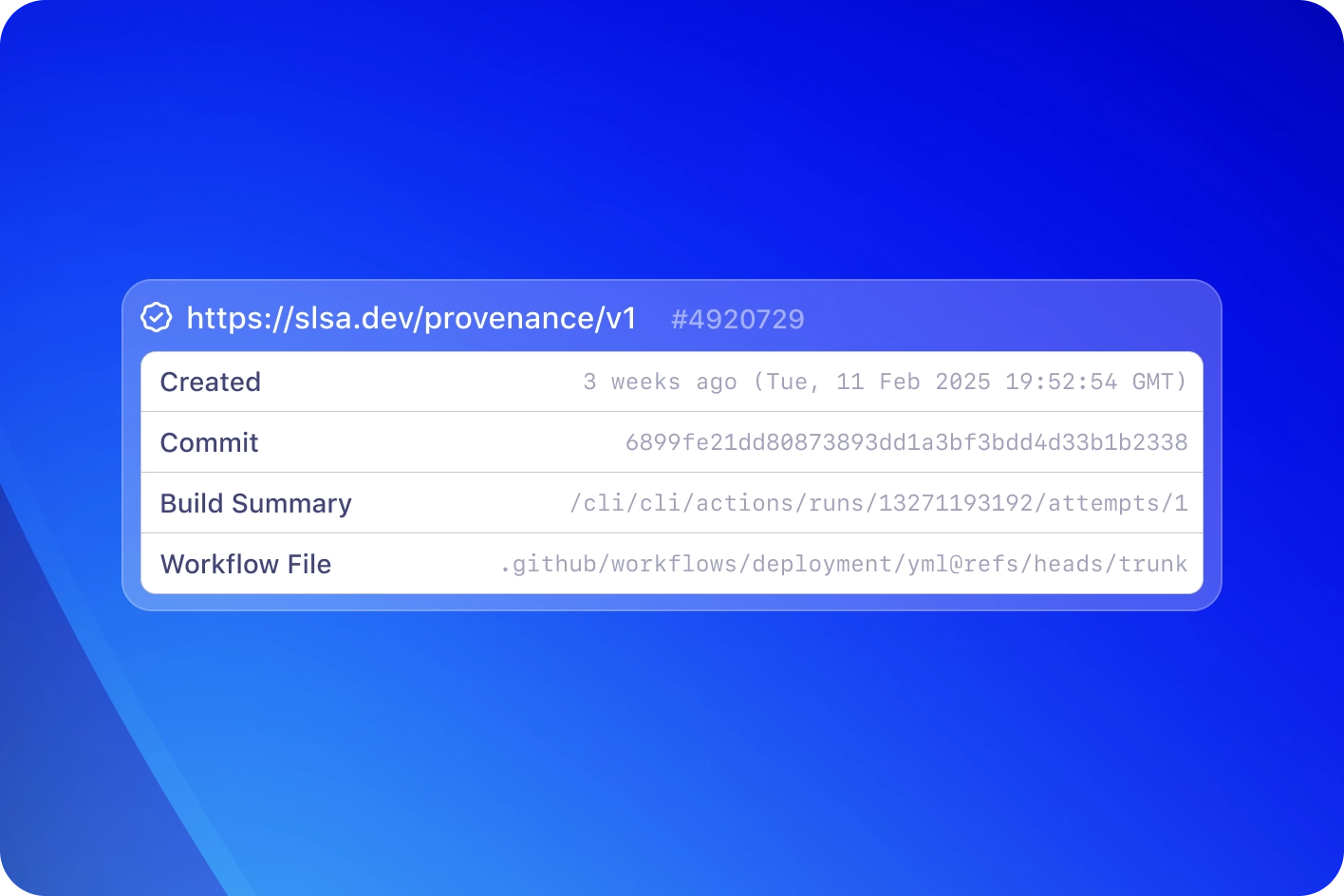

Mit Artefaktnachweisen kannst du deine Builds ganz einfach signieren und verifizieren – das vereinfacht Sicherheit und Compliance.

Von den Abhängigkeiten bis zur Bereitstellung –

sichere deine Lieferkette.

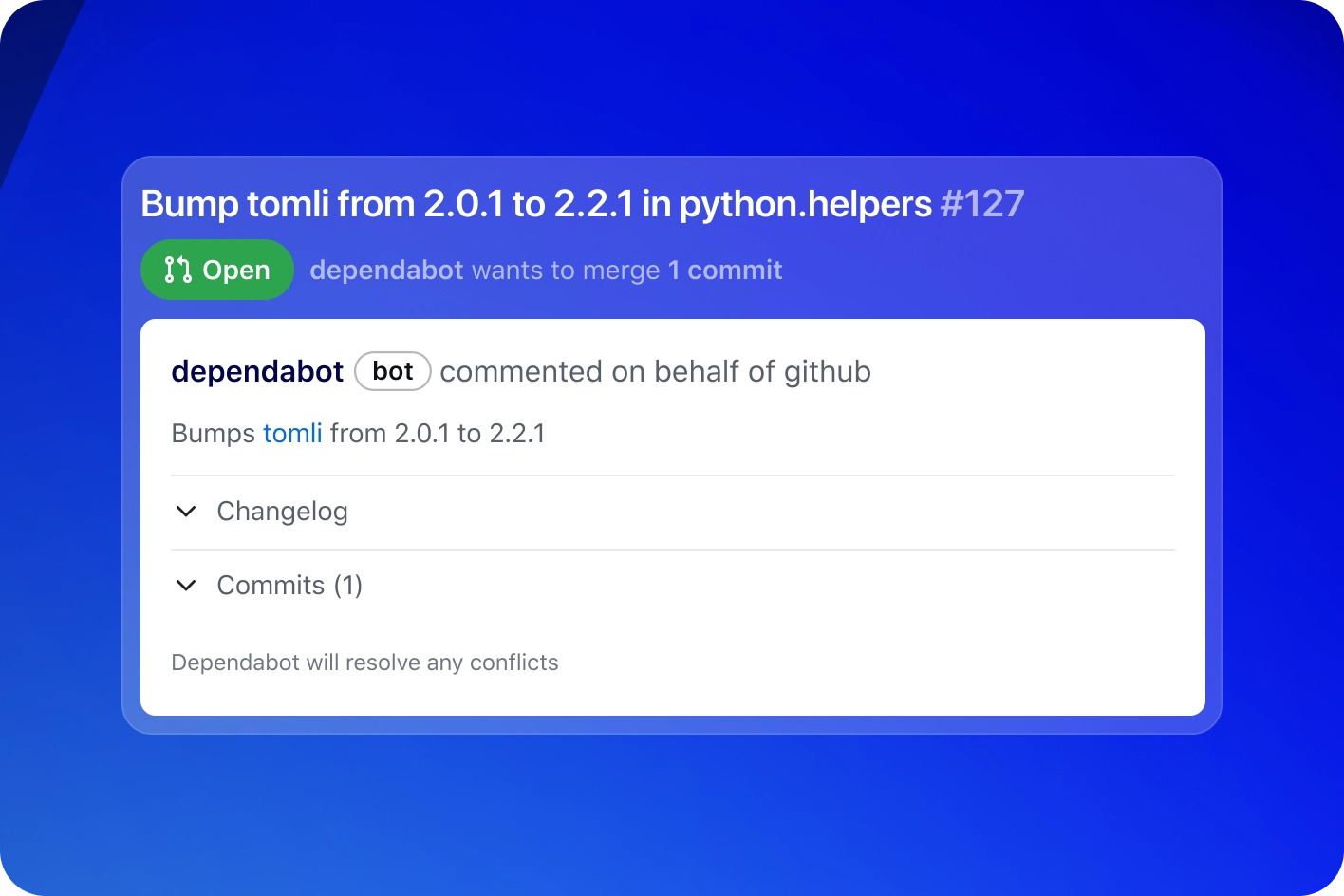

Updates sind jetzt ein Kinderspiel

Bleib auf der sicheren Seite mit automatischen Pull Requests für die neuesten Abhängigkeiten. Dependabot bündelt Updates, um Reviews und Merges zu beschleunigen.

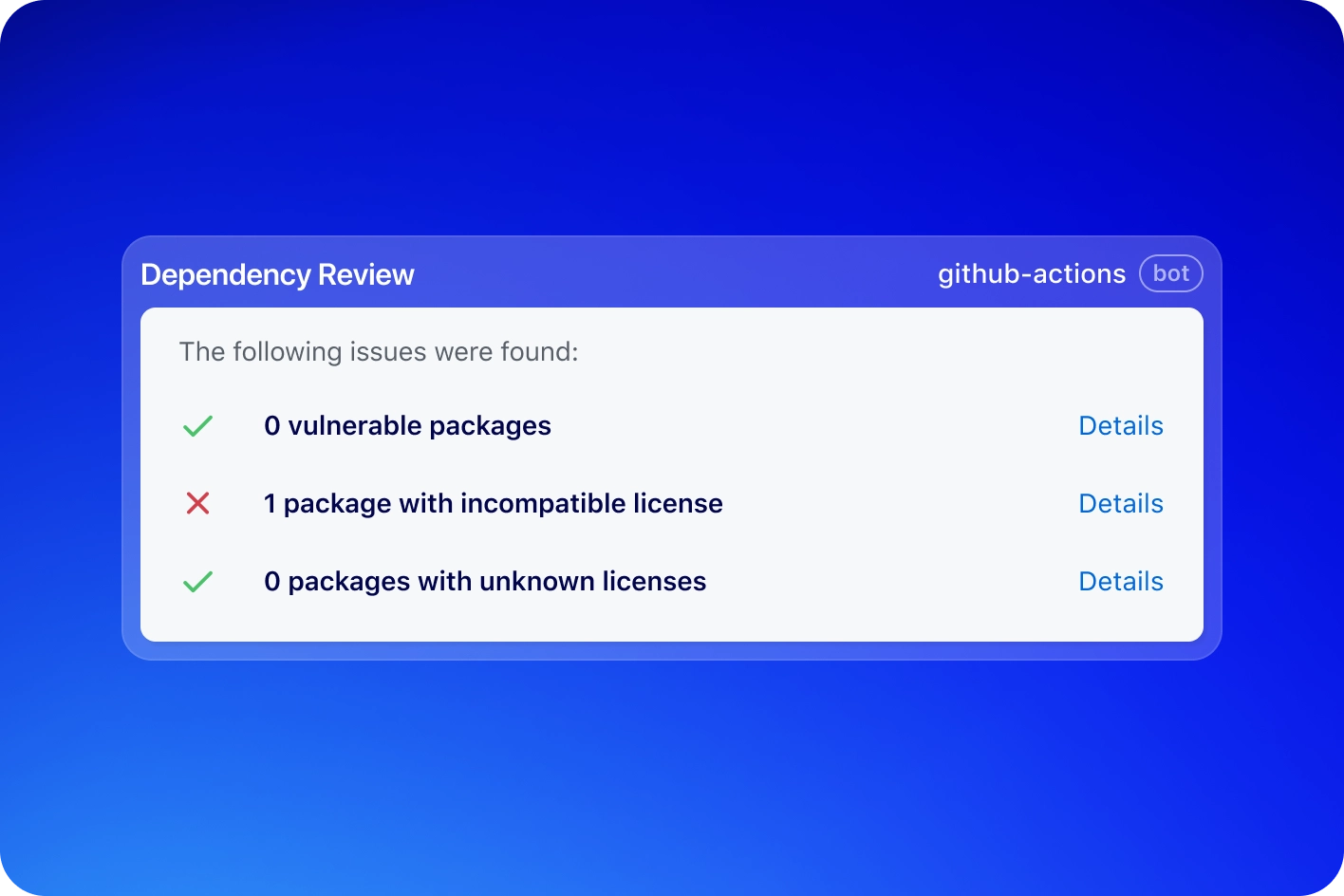

Beuge neuen Risiken vor

Stelle die Compliance von Sicherheits- und Lizenzvorschriften bei Pull Requests sicher – mit der Aktion "Abhängigkeitsüberprüfung" (verfügbar mit GitHub Code Security).

Erfülle nicht nur die Vorschriften, sondern sorge für Sicherheit

Mit Artefaktnachweisen kannst du Builds ganz einfach signieren und verifizieren. Erfülle externe Compliance-Frameworks wie SOC2 oder stärke die interne Sicherheit mit SLSA – bis hin zu Build Level 3.

Sichere Software von Anfang an

Egal, ob du an einem Open-Source-Projekt mitarbeitest oder neue Tools für dein Team auswählst – mit GitHub sind deine Sicherheitsanforderungen erfüllt.

Bewährte Methoden für sicherere Software

Häufig gestellte Fragen

Was ist Lieferkettensicherheit?

Wenn du ein Softwareprojekt entwickelst, nutzt du wahrscheinlich andere Software, um deine App zu erstellen und auszuführen, wie zum Beispiel Open-Source-Bibliotheken, Frameworks oder andere Tools. Diese Ressourcen werden zusammenfassend als deine "Abhängigkeiten" bezeichnet, da dein Projekt auf sie angewiesen ist, um einwandfrei zu funktionieren. Dein Projekt könnte auf Hunderte dieser Abhängigkeiten angewiesen sein, die zusammen deine sogenannte "Lieferkette" bilden.

Deine Lieferkette kann ein Sicherheitsrisiko darstellen. Wenn eine deiner Abhängigkeiten eine bekannte Sicherheitslücke oder einen Fehler aufweist, könnten böswillige Akteure diese Schwachstelle ausnutzen, um beispielsweise Schadcode (Malware) einzuschleusen, sensible Daten zu stehlen oder dein Projekt auf andere Weise zu stören. Diese Art von Bedrohung wird als "Lieferkettenangriff" bezeichnet. Wenn deine Lieferkette anfällige Abhängigkeiten enthält, gefährdest du die Sicherheit deines eigenen Projekts und setzt auch deine Benutzer:innen einem Risiko aus.

Eine der wichtigsten Maßnahmen, die du zum Schutz deiner Lieferkette ergreifen kannst, ist das Patchen deiner anfälligen Abhängigkeiten.

Angreifer haben es nicht nur auf die von dir verwendeten Abhängigkeiten abgesehen, sondern auch auf Benutzerkonten und Buildprozesse. Es ist wichtig, beides zu sichern, um sicherzustellen, dass der von dir verbreitete Code nicht manipuliert wurde.

GitHub bietet eine Reihe von Funktionen, die dir helfen, die Abhängigkeiten in deiner Umgebung zu verstehen und zu sichern sowie deine GitHub-Konten und dein Buildsystem zu schützen.

Warum solltest du dich für die GitHub-Lieferkettenfunktionen entscheiden, statt für Produkte von Drittanbietern?

Im Gegensatz zu Sicherheits-Add-ons von Drittanbietern sind die GitHub-Lieferkettenfunktionen vollständig in die nativen GitHub-Workflows integriert, die Entwickler:innen bereits kennen und schätzen. Indem GitHub es Entwickler:innen erleichtert, Sicherheitslücken direkt im Arbeitsablauf zu beheben, verschafft es Sicherheitsteams mehr Zeit, sich auf wichtige Strategien zu konzentrieren, die Unternehmen, Kund:innen und Communitys vor anwendungsbezogenen Sicherheitslücken schützen.

Was ist SLSA und was ist SLSA Level 3?

Supply-chain Levels for Software Artifacts (SLSA) ist ein Framework zur Verbesserung der durchgängigen Integrität eines Software-Artefakts über dessen gesamten Entwicklungslebenszyklus hinweg. Es bietet eine umfassende, schrittweise Methodik, um Integritäts- und Herkunftsgarantien in deine Softwarelieferkette zu integrieren. SLSA Level 3 steht für eine deutlich gehärtete Softwarelieferkette, in der Builds stark isoliert sind, der Verlauf des Quellcodes überprüft wird und die Herkunft streng kontrolliert wird. Dies bietet einen starken Schutz vor Manipulationen und gewährleistet die Integrität der Software-Artefakte. GitHub Actions und Artifact Attestations vereinfachen den Weg zu SLSA Level 3 erheblich.

Kann GitHub-Software-Stücklisten (SBOMs) erstellen?

Du kannst eine Software-Stückliste (SBOM) für dein Repository aus dem GitHub-Abhängigkeitsdiagramm exportieren. SBOMs sorgen für Transparenz bei deiner Open-Source-Nutzung und helfen dabei, Schwachstellen in der Lieferkette aufzudecken, wodurch die Risiken in der Lieferkette verringert werden.

Sind die GitHub-Lieferkettenfunktionen kostenpflichtig oder kostenlos?

Die meisten GitHub-Lieferkettenfunktionen stehen allen Benutzer:innen kostenlos zur Verfügung. Einige ausgewählte erweiterte Funktionen sind in GitHub Code Security nur für private Repos verfügbar. Siehe Preise.